Webサイトの「改ざん検知」の仕組みとは?導入するメリットと注意点

最終更新日:2021/04/16

Webサイト改ざん検知の主な仕組みには、「ソース解析型(パターンマッチ型)」「ハッシュリスト比較型」「原本ファイル比較型」「振る舞い分析型」の4つがあります。

Webサイト改ざんは、企業やサービスについての情報が嘘の内容に書き換えられるだけでなく、悪意のあるプログラムを埋め込まれて閲覧したユーザーにマルウェアを感染させてしまうケースも増えています。

こうした被害を防ぐためにはセキュリティ対策が重要ですが、セキュリティ対策ですべてのWebサイト改ざんを防げるわけではありません。

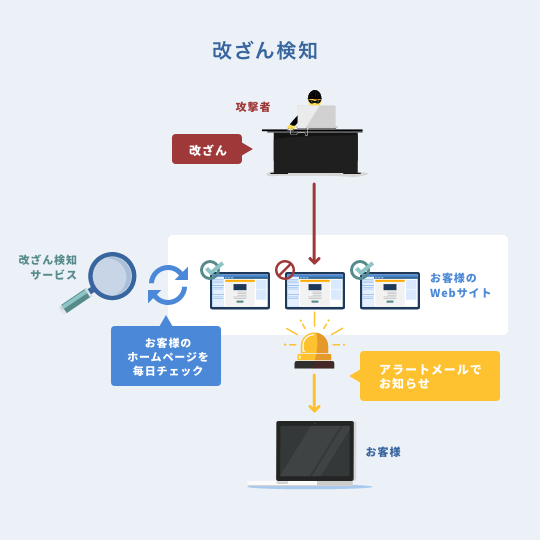

万が一、改ざんの被害に遭ってしまった場合に備え、Webサイト改ざん検知サービスを導入し、復旧フローを確立しておくことで、改ざん被害に遭ってもスピーディに復旧できます。

Webサイト改ざん検知サービスの導入に当たっては、サービスやプランが対応しているページ数(ファイル数)・ファイル形式・ドメイン数・チェック間隔を調べ、自社に合ったものを選定しましょう。

目次

6まとめ

「改ざん検知」とは?

Webサイトのコンテンツ(ファイル)が置かれているサーバが攻撃され、文字や画像を書き換えたり、マルウェアが仕込まれて閲覧したユーザーを感染させたりするのがWebサイト改ざんです。

従来のように単にWebサイト運営者のイメージを損なうだけでなく、身代金を要求したり、閲覧ユーザーのアカウント情報を搾取して売買したり、搾取したアカウント情報でなりすまし、他サイトへログインしてさらなる情報や金銭を詐取するなど、金銭目的の攻撃が増えてきています。

こうした攻撃に対抗するために必要なのが、改ざんを監視・検知して速やかに復旧を行うことです。

仕組み

改ざん検知の仕組み(方法)は、大きく分けて4つあります。

ソース解析型

「パターンマッチ型」ともよばれ、これまでに明らかになっているWebサイト改ざんの事例から、パターンファイルを作成してパターンと同じソースの有無をチェックする方法です。

あらかじめ登録されたパターンにしか対応できないため、未知の新しい攻撃には無効であること、画像ファイルや未対応フォーマットには対応できない点がデメリットです。

ハッシュリスト比較型

Webサーバに置かれているファイルを定期的にハッシュ計算(あるデータを代表する数値を得るための計算)し、ファイル変更を検出する方法です。

ただし、ファイル変更が改ざんによるものなのか、それとも更新によるものなのかの判断は、Webサイト運営者が行う必要があります。

原本ファイル比較型

Webサイトの全ファイルを原本として監視用サーバにおいて起き、定期的にWebサーバのファイルを比較して差分を検知すると改ざん判定を行います。

更新を行う際には、原本ファイルも差し替えることで、更新が改ざんと誤認されるのを防ぐことができます。

振る舞い分析型

仮想PCのブラウザ上で対象のWebサイトをチェックし、動作が不正であると認識されると改ざん検知します。

ただし、不正な振る舞いは検知できても、どのファイルが改ざんされたかまでは特定できません。

改ざん検知は、なぜ必要なのか?

Webサイト改ざんには、運営側が気づきにくく、復旧までの期間が長引きやすいというという特徴があります。

改ざん被害の増加

Webサイトの改ざん被害は業界や企業規模を問わず、身近に潜んでおり、いつ、どの組織が狙われてもおかしくない状況です。

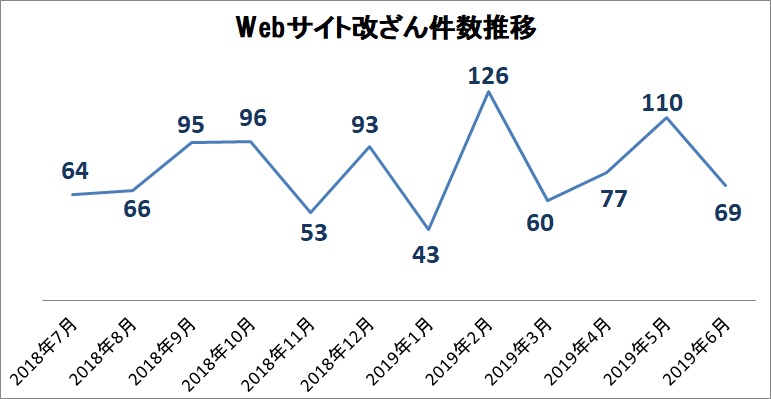

JPCERT/CCが報告を受けた被害件数は2019年に入ってからすでに485件にも上っています。

JPCERT/CC インシデント報告対応レポート [2019年4月1日~2019年6月30日]

JPCERT/CC インシデント報告対応レポート [2019年4月1日~2019年6月30日]

迅速な対応フローの確立

多くの社員にとって、自社のWebサイトを閲覧する機会はほとんどないため、Webサイト改ざんには気づきにくいものです。

近年のWebサイト改ざんは、画像やテキストを差し替えるといった見た目の変化よりも、閲覧者にウイルスを感染させることを目的に行われるケースが増えており、企業の信頼度を落とすだけでなく、損害賠償請求などに発展するリスクもはらんでいます。

Webサイト改ざんを未然に防ぐためのセキュリティ対策と、万が一攻撃されたときの検知対策、どちらの体制も整えておくことが大切になってきます。

主な被害内容

Webサイト改ざんの攻撃を受けると、主に以下の3つのような被害が考えられます。

企業やサービスについての情報が嘘の内容に書き換えられる

攻撃対象の組織の評判を落とすような内容、政治的なメッセージなどへ書き換えられるというもので、従来から見られます。

企業の対応が迅速でないと、炎上したり信頼を大幅に損なうことにつながります。

悪意のあるプログラムを埋め込まれる

見た目は改ざん前後で変わらないものの、マルウェアなど悪意のあるプログラムを埋め込まれ、Webサイトを訪れたユーザーに感染させてしまうケースです。

感染したユーザーは、アカウント情報など個人情報を窃取されたり、悪意あるサイトに誘導されて高額な利用料を請求されたりという被害に遭うなどしています。

システムへ侵入するためのバックドアが設置されるケースもあります。

意図していないフォームを設けられる

正規に用意している入力フォームとは別に、悪意のあるフォームを設置されてしまい、ユーザーが入力・送信すると、外部のサーバに情報が送られ、攻撃者に個人情報を窃取されてしまうというものです。

Webサイト改ざん被害事例

先ほどもご紹介したように、JPCERT/CCが2019年に入ってから報告を受けた被害件数だけで485件に上っていますが、実際には改ざんに気がついていない事案も相当数あるとみられます。

ここでは、特にCMSを狙ったWebサイト改ざん被害事例をピックアップしてご紹介します。

■関連記事:CMSの脆弱性を狙った改ざん被害事例-企業サイトにいま必要なセキュリティ対策とは

一部のページが無関係な内容に書き換えられる(南紀白浜観光局)

2018年12月、和歌山県の南紀白浜観光局のWebサイトが改ざんされ、一時、弁護士の顔写真や児童ポルノなど無関係の内容が掲載されるという被害を受けました。2019年1月には復旧しWebサイトを再開しました。

同WebサイトはCMSで構築されており、管理者用のID/パスワードでアクセスされていたといいます。

偽通販サイトの設置や外部不正サイトへの誘導(環境省)

2018年12月、環境省の洋上風力発電実証事業関連サイトが改ざんを受け、抗不安薬などの薬物を販売する通信販売サイトに見せかけたフィッシングサイトと思われる外部サイトへ誘導するリンクが埋め込まれたり、不正なページが設置されたりしました。

脆弱性を含む古いプラグインが悪用されたとみられますが、情報漏洩は発生していないといいます。

マルウェアの埋め込みやホスティングサーバの乗っ取り(WordPress)

世界的にシェアを持つオープンソースCMSであるWordPressは、それだけ攻撃者の対象となりやすく、さまざまなWebサイト改ざん被害が報じられています。

最近の事例では、2019年1月に大塚商会のホスティングサーバがWordPressのIDを踏み台にして不正アクセスを受け、同サーバ上の約5,000件のWebサイト上に不正なファイルが設置されるなどの改ざん被害がありました。これに関連する情報漏えいなどは発生していないといいます。

また、2019年2月には、WordPressで構築されたWebサイトに、悪意あるサイトへリダイレクトする「Trojan.JS.Redirector」が埋め込まれるケースが目立つとインターネットイニシアティブ(IIJ)が発表しています。

Webサイト改ざん検知における注意点

繰り返しになりますが、Webサイト改ざん対策では、予防のためのセキュリティ強化と改ざんされた際の速やかな検知と復旧が大切になります。

このうち、本コラムのテーマでもあるWebサイト改ざん検知に関しては、サービス導入に当たり、選定に際していくつかの注意点があるので、ご紹介します。

ページ数(ファイル数)が制限されている

多くのWebサイト改ざん検知サービスでは、対象ファイル数でプランが分かれており、自社サイトのページ数がその範囲内に収まるようなサービスやプランを選ぶ必要があります。

このため、自社のWebサイトのページ数が膨大な場合などは全部のページを適用するのが難しいこともあります。

また、更新するうちにページ数が増えていくような場合、サービス範囲を超える前にプランアップやサービス乗り換えを行いましょう。

ドメイン数が制限されている

同様に、サービス対象のドメイン数も制限されているケースが大半です。

コーポレートサイトのみを運用している場合は問題ありませんが、サービスサイトやECサイト、オウンドメディアなどを複数運用しているケースでは、自社の運営するWebサイトのドメイン数をカバーできるサービスやプランを選ぶよう、ご注意ください。

チェックする間隔がある

Webサイト改ざん検知サービスは、サービスによって使用している検知方法が異なり、検知の間隔もさまざまです。

理想的なのは24時間・365日監視してくれるサービスですが、その分、利用料も高価となります。自社で検知から復旧までの対応にかかる時間を想定し、コストとの兼ね合いでできるだけ間隔の短いサービスを選ぶと良いでしょう。

このほか、対象のファイル形式が限定されているサービスもあるので、選定の段階で調べるか問い合わせると良いでしょう。

まとめ

Webサイト改ざん検知の仕組みや導入のメリット、注意点についてご理解いただけたでしょうか。

Webサイト改ざんを含むサイバー攻撃は、今後、ますます高度化していくとみられており、Webサイトを運用している企業にとって、Webサイト改ざん検知サービスは必須のものとなるでしょう。

Mtame株式会社が提供しているクラウド型の国産CMS「Blue Monkey(ブルーモンキー)」は、2019年5月よりWebサイト改ざん検知サービスを追加しています。

ご興味のある担当者様は、バナーよりお気軽にご連絡ください。

■関連記事:CMSに必要なセキュリティ対策とは?企業リスクを回避するためには対策・検知・復旧の体制を整える必要がある

.png)